«Открытый контроль» — платформа для решения вопросов с проверками бизнеса

В Москве была запущена новая цифровая платформа для бизнеса, которая помогает предпринимателям узнавать о том, какие контрольно-надзорные органы (КНО) могут проводить проверку их компаний, когда это произойдет и какие требования будут оценивать проверяющие. Государственная информационная система (ГИС) «Открытый контроль» на данный момент работает в пилотном режиме, в базу уже включена информация о 18 контрольно-надзорных органах. Об этом сообщается на официальном сайте Мэра Москвы.

ГИС «Открытый контроль»

В России довольно много надзорных и контролирующих органов, каждый из которых предъявляет бизнесу определенный перечень требований в зависимости от вида деятельности. Узнать об актуальных требованиях предприниматели могут в текстах федеральных законов и других официальных документах. Однако разбираться в этом сложно и долго. Поэтому Правительство Москвы запустило сервис, который содержит все требования в едином реестре.

Сервис «Открытый контроль» особенно полезен начинающим предпринимателям, которые проверяют свой бизнес перед запуском. Можно сразу получить доступ ко всем необходимым правовым актам и информационным материалам, смоделировать, какие требования контрольные органы будут предъявлять бизнесу, а еще можно взаимодействовать с ними онлайн: писать обращения, задавать вопросы, записываться на прием и т.д.

«Мы будем развивать платформу совместно с предпринимательским сообществом, учитывая их запросы. Планируем, что в ближайшее время начнут работу сервисы, позволяющие минимизировать количество проверок, а сами проверки, где это возможно, станут дистанционными», — рассказал Министр Правительства Москвы, начальник Главного контрольного управления столицы Евгений Данчиков, его слова приводятся в сообщении на сайте Мэра Москвы.

Как пользоваться сервисом «Открытый контроль»?

- Выберите вид деятельности на сайте «Открытый контроль». После этого Вы сможете ознакомиться с количеством обязательных требований, относящихся к Вашему виду деятельности.

- Отфильтруйте ненужное. Сервис автоматически сгенерирует список вопросов для получения более точного списка обязательных требований.

- Сохраните чек-лист, с которым всегда будете готовы к проверкам.

Кроме того, с помощью сервиса можно ознакомиться со всеми актуальными требованиями, предъявляемыми контрольно-надзорными органами. Для этого нужно указать орган контроля, его вид и ответственность. Ознакомиться с нормативными актами можно с помощью поиска по ключевым словам.

Можно ли задать вопрос органу контроля?

Да, это можно сделать в личном кабинете в разделе «Вопросы». Ответ придет на адрес электронной почты и будет доступен в личном кабинете.

Ссылка на сервис «Открытый контроль»

Ранее мы рассказывали о форме обратной связи по антиковидным мерам для субъектов малого и среднего бизнеса. Опрос проводит Корпорация МСП (входит в структуру ВЭБ.РФ). Форма обратной связи поможет вести открытый диалог между предпринимателями и властями.

В столице появилась новая цифровая платформа, которая позволит предпринимателям получить информацию о том, когда и какие контрольно-надзорные органы (КНО) могут провести проверку их бизнеса и исполнение каких требований они оценивают. Как сообщила заместитель Мэра Москвы Наталья Сергунина, сейчас государственная информационная система (ГИС) «Открытый контроль» работает в пилотном режиме. В базу уже включены данные от 18 контрольных и надзорных органов города.

«Новая информационная система поможет в развитии деловой среды. В ее функционале учтены пожелания самих предпринимателей. Предварительное тестирование проходило с участием бизнес-сообщества — представителей разных отраслевых направлений. Теперь мы открываем портал для всех, пока в пилотном режиме. Будем постепенно дорабатывать и улучшать его, основываясь на обратной связи от пользователей», — отметила Наталья Сергунина.

Пользователям платформы предоставят полную информацию о возможных проверках и требованиях к ведению конкретного вида бизнеса, регламентированных правовыми актами. Сервис подскажет, какие шаги необходимо сделать, чтобы им соответствовать. В частности, предприниматели смогут оформить персональный чек-лист для подготовки к проверке, найти нужные нормативные документы, узнать об изменениях в законодательстве и задать вопрос специалисту в чате в личном кабинете.

“Открытый контроль” — это в первую очередь система для предпринимателей и их прямого взаимодействия с контрольными органами. Мы будем развивать платформу совместно с предпринимательским сообществом, учитывая их запросы. Планируем, что в ближайшее время начнут работу сервисы, позволяющие минимизировать количество проверок, а сами проверки, где это возможно, станут дистанционными, — рассказал Министр Правительства Москвы, начальник Главного контрольного управления столицы Евгений Данчиков.

Как устроена ГИС «Открытый контроль»

При авторизации в системе «Открытый контроль» заново указывать информацию об организации не придется: все сведения автоматически доступны для работы и синхронизированы с данными существующей учетной записи.

На портале можно оперативно получить ответы на распространенные вопросы о проверках и нормативных требованиях со стороны органов контроля.

«Многие предприниматели на встречах отмечают, что не знают весь набор требований, которые предъявляют контрольные и надзорные органы. Одна из главных задач платформы — доступно и подробно отобразить все требования, предъявляемые к бизнесу, чтобы обеспечить их своевременное выполнение», — рассказал руководитель столичного Департамента предпринимательства и инновационного развития Алексей Фурсин.

Информационная система содержит пять разделов: «Сервисы», «Органы контроля», «Нормативные акты», «Журнал» и «Помощь».

В блоке «Сервисы» представлены две опции: «Симулятор нагрузки» и «Обязательные требования». Со временем раздел будет дополняться.

«Симулятор нагрузки» особенно полезен тем, кто только начинает вести бизнес. Он поможет правильно определить перечень обязательных требований к компании. Чтобы воспользоваться сервисом, нужно указать сферу деятельности компании и ответить на несколько уточняющих вопросов. После чего система в удобном для пользователя формате выдаст чек-лист со всеми требованиями по видам контроля и профильным органам.

Москва первой в России оцифровала все региональные требования, обязательные для исполнения предпринимателями. Сведения о них собраны в сервисе «Обязательные требования». Они представлены в унифицированном виде с указанием ссылок на соответствующие нормативные акты. Также есть возможность поиска материалов и гибкой фильтрации по различным параметрам. Зарегистрированным пользователям доступен сервис уведомлений об изменениях обязательных требований, запросах контрольных органов по профилю бизнеса.

В личном кабинете доступны следующие сервисы:

- цифровой профиль бизнеса с возможностью просмотра требований и органов контроля, которые предъявляют эти требования;

- персонализированная информационная подборка;

- чат «Вопросы к КНО»;

- лицензии (автоматическая загрузка сведений о лицензиях из внешних систем);

- документы (размещение и хранение документов);

- системные уведомления;

- запросы от КНО (функционал позволяет направлять тексты и файлы в адрес бизнеса со стороны КНО).

Информационная система «Открытый контроль» создана Правительством Москвы. Апробацией сервисов занимались совместно Правительство Москвы и городской штаб по защите бизнеса. Ресурс продолжит совершенствоваться. Уже сейчас идут работы по добавлению новых функций.

Штаб по защите бизнеса является коллегиальным органом Правительства Москвы. Главные задачи штаба — создание благоприятных условий для ведения бизнеса, совершенствование законодательства и содействие развитию конкуренции. Его деятельность обеспечивает городской Департамент предпринимательства и инновационного развития. В штаб входят представители 16 столичных органов исполнительной власти, а также семи территориальных отделений федеральных органов власти.

Провинциальный взгляд на аттестацию государевых информационных систем

Недавно мы организовали обсуждение нового порядка аттестации объектов информатизации, вступившего в силу с 1 сентября 2021 года. С материалами обсуждения рекомендуем ознакомиться тем, кто готов прочитать эту статью до конца. Для тех, кто не готов – достаточно ликбеза в первой части статьи.

После мероприятия к нам поступили десятки вопросов, на которые можно было бы и не отвечать, но, раз назвались груздем, лезем в кузов. Под катом вы найдёте ответы на первую часть вопросов.

Ликбез

Немного теории для медитации перед погружением в мир аттестации.

Информационная система (ИС) – это программное обеспечение (ПО) + оборудование (сервера, пользовательские устройства, маршрутизаторы, ИБП и т.д.) + люди (администраторы, пользователи).

Допустим, у частной компании есть электронная почта на виртуальном сервере. Информационная система в этом случае – это ПО сервера электронной почты, ПО системы виртуализации, железо, на котором работает система виртуализации, и ЦОД, где размещено это железо. Плюс пользовательские устройства, которые получают доступ к электронной почте. Плюс люди, которые всем этим пользуются и всё это обслуживают и защищают.

Существует категория информационных систем, безопасность данных в которых контролируется государством. К таким информационным системам предъявляется ряд обязательных требований. Примеры таких систем:

- Государственные информационные системы (ГИС) – gosuslugi.ru, mos.ru и др.

- Объекты критической информационной инфраструктуры (КИИ), к которым относятся различные ИС/АСУ*/ИТКС** в 13 сферах экономической деятельности – здравоохранение, наука, транспорт, связь, энергетика, банковская сфера, топливно-энергетический комплекс и др.

- Информационные системы персональных данных – информационные системы банков, школ, поликлиник, визовых центров, интернет-магазинов, в которых хранятся персональные данные, с помощью которых можно идентифицировать человека. Например, ФИО, дата рождения, образование, доходы и др.

* АСУ – автоматизированная система управления, класс ИС для управления разного рода процессами. Автоматизированная, потому что в ней участвует человек. Если бы человек был системе не нужен, она была бы автоматической.

** ИТКС – информационно-телекоммуникационная система, класс ИС, которые отвечают за передачу данных. Например, сети сотовых операторов – это ИТКС.

Среди перечисленных систем есть такие, которые заботят государство больше остальных. Это ГИС и объекты КИИ. Ущерб от недоступности этих систем или утечки данных из них выше, чем у других систем. Сложно себе представить последствия отказа АСУ воздушным движением или Системы управления и мониторинга сети какого-нибудь оператора связи.

Владельцы ГИС и объектов КИИ должны подтверждать уполномоченным органам, что они выполняют обязательные требования по безопасности в информационных системах.

Процесс подтверждения выполнения требований называется АТТЕСТАЦИЕЙ.

При желании можно попытаться аттестовать любую информационную систему, но ГИС и объекты КИИ требуется аттестовать, даже если желания нет 🙂

Чтобы объективно оценить разнокалиберность проблем, связанных с проведением аттестации, мы решили посмотреть на них глазами персонажа по имени ГИСАДМИН, которому предстоит преодолеть все тернии аттестации.

По сценарию наш герой родился лет 30 назад в уездном городе π, где и работает по сей день в одной муниципальной конторе. Город небольшой, тихий, торопиться не принято, бывают перебои с кофе и пивом. Поэтому технарей мало.

ГИСАДМИН одновременно и АйТишник на все руки, и ИБэшник на всю голову, который иногда бьёт айтишника по рукам. В общем, человек тяжёлой судьбы.

В детстве ГИСАДМИН интересовался у родителей, почему его так странно назвали. Родители приводили разные доводы –во-первых, это красиво, а во-вторых, это перспективно. Услышав это, наш герой молча согласился и как-то сразу повзрослел.

О буднях провинциального админа

Пятница медленно переползала первую половину трудового дня. ГИСАДМИН, напевая don’t worry be happy, предвкушал вечерние чипсы с пивом. Но резкий телефонный звонок рассеял сказочный мираж.

– ГИСАДМИН, ты готов к великим свершениям! – начал издалека шеф.

Эта увертюра повторялась каждый раз, когда нужно было работать в выходные, а платить сверхурочные было нечем.

– Михалыч, давай ближе к делу, – решительно потребовал ГИСАДМИН.

Шеф что-то пробурчал про племя молодое, незнакомое и скороговоркой объявил приговор:

– Намедни ввели в эксплуатацию областную систему контроля за бюджетом.

Отчёты теперь нужно подавать только через неё. Следующий отчёт во вторник.

К понедельнику подключишь к этой системе компьютер главбуха и её заместителя!

Инструкцию по подключению пришлю тебе на почту. Пароли, как обычно, наклеены на системных блоках.

Придя в себя от почтового beep, ГИСАДМИН прочитал письмо от Михалыча. В нём был только адрес для подключения к системе контроля бюджета и контакты областного админа.

Позвонил областному админу. Не дозвонился. Отправил на почту просьбу перезвонить и стал ждать.

Пока ждал поменял на бухгалтерских компах пароли, чтобы в следующий раз не приходить, когда они протухнут.

Смена пароля в бухгалтерии – это цирковое представление, которое начинается после появления на экране окна для его смены. Вариантов финальной сцены всего два – участники шоу либо зовут админа, либо меняют пароль, который в следующий раз не могут вспомнить.

За этим занятием ГИСАДМИНА и застал телефонный звонок из области.

– Добрый день, это Кузьмин? Вы просили перезвонить по подключению к областной ГИС.

– Здравствуйте, я не Кузьмин, я ГИСАДМИН. Мне нужно к понедельнику подключить два компьютера к вашей системе. Вы прислали адрес. В браузере он не открывается. Что делать?

– Да, хоть Пушкин. Для доступа нужна практика, а не философия.

ГИС аттестована. И это не аттестат о среднем образовании. Это подтверждение того, что в системе реализованы необходимые меры защиты. Без этого ГИС в эксплуатацию не ввести. Почитай на досуге 17 приказ ФСТЭК и Постановление Правительства 656. Там всё написано.

Мне нужно убедиться, что твои компы достаточно защищены. После внести информацию о них в аттестат. На компах нужен антивирус. Если операционка не сертифицирована, нужно установить средство защиты от НСД*. Для доступа понадобится VPN.

* НСД – несанкционированный доступ. Без сокращений в ИБ никуда. В данном контексте имеется в виду НСД к информации.

– Не так быстро, я записываю, – взмолился ГИСАДМИН.

– Для ГИСАДМИНов еще раз повторяю.

– На удаленном АРМе для подключения к ГИС должны быть установлены: анти-ви-рус, средство от ЭН-ЭС-ДЭ и ВИ-ПИ-ЭН! Записал? Смотри в слове НСД первую букву не перепутай. И последние две местами не меняй, чай не бухгалтер.

VPN клиента, как я понимаю, нет. Дистрибутив и инструкцию пришлю. После установки будет нужно запросить сертификат для каждого компа. Это написано в инструкции.

Запросы пришли мне на почту. Заодно заполни опросник по каждому компу, чтобы я мог внести эту информацию в аттестат. Почту пришли мне в SMS. Всё понял?

– Понял. Сегодня всё отправлю.

– Передай пользователям и начальнику, что у вас будет доступ только для загрузки и чтения данных. Выгрузить данные или документы из системы будет нельзя. Иначе придётся проводить аттестацию. И делать это придётся вам. Мы не можем отвечать за защиту данных ГИС на ваших компах.

– Я этого не знал, передам. Спасибо!

– Если будут вопросы, звони. Всем уездам нужно во вторник подавать отчёты. Подключились только два из двенадцати. Так что не только тебя ждут «весёлые» выходные. Держись, Чечеткин.

– Да, вкурил я твою шутку. Тогда зови меня ВЛАДГИС. Почти как Пельш, только ВЛАДелец ГИС. Ну, а по жизни я Володя. Но для тебя – ВЛАДГИС.

Прошли выходные. К понедельнику компьютеры были готовы. Во вторник уездный город π отправил в область отчёт. В среду ГИСАДМИН получил отгул, и, находясь под впечатлением от чипсов, пива и ВЛАДГИСа, сделал первую запись в Дневнике ГИСАДМИНА.

- Аттестация проводится на этапе создания информационной системы или при изменении её конфигурации – включении или исключении из состава системы АРМ, телекоммуникационного оборудования или средств защиты.

- При подключении новых АРМ к ранее аттестованной информационной системе не нужно проводить переаттестацию, если соблюдены требования по составу и настройкам средств защиты типовых компонентов.

- Владелец информационной системы должен вносить информацию об изменениях её конфигурации в Технический паспорт информационной системы.

- Внешние пользователи с неаттестованными АРМ могут получать доступ к аттестованным информационным системам, если это предусмотрено Техническим паспортом. Условия предоставления доступа указываются в разделе «Условия эксплуатации информационной (автоматизированной) системы» Технического паспорта.

Эпилог

Почти все события в статье вымышленные. Совпадения с реальными людьми и фактами практически случайны. Появятся ли следующие записи в Дневнике ГИСАДМИНА – решать вам.

Ждем ваши «за» и «не за» в комментариях.

«Государство в Облаках» и один пример ГИС из нашей практики

Консервативность государственных органов исполнительной власти в своей деятельности носит прямо-таки характер Закона, именно так, с большой буквы. Но, тем не менее, современные технологии добрались и в это традиционно сложившееся сообщество. В начале 2017 года президент подписал указ «О Стратегии развития информационного общества в Российской Федерации на 2017 – 2030 годы», который стал логичным продолжением развития предыдущей стратегии от 2008 года. Так, а что же может предложить современное IT-сообщество для развития информационного общества РФ?

Отвечая на этот вопрос, можно перечислить множество современных технологий, методов и средств автоматизации, обеспечивающих выполнение государственных задач. Мы же, со своей стороны, как основу для их реализации, предлагаем рассмотреть облака и вопрос размещения в них информационных систем государственных органов. Красной линией в вопросе размещения ГИС в облаке сервис-провайдера проходит вопрос безопасности информации и соответствия законодательству РФ, поэтому и мы коснемся ближе этой темы.

Размещение ГИС в облаке IaaS провайдера

Размещение в облаке информационных систем, относимых законодательством РФ к государственным информационным системам (ГИС) требует как от собственника информационных систем (ИС) так и от сервис-провайдера выполнения ряда организационно-технических мер по соблюдению требований безопасности информации, определенных законодательством РФ.

Что требует законодательство в части безопасности ГИС?

Пожалуй, начнем с Федеральных законов, которые для нас имеют наибольшее практическое применение. Итак, приступим.

Отправной точкой для нас будет ФЗ-149 «Об информации, информационных технологиях и о защите информации», в нем прописано следующее положение:

Государственные органы, определенные в соответствии с нормативным правовым актом, регламентирующим функционирование государственной информационной системы, обязаны обеспечить достоверность и актуальность информации, содержащейся в данной информационной системе, доступ к указанной информации в случаях и в порядке, предусмотренных законодательством, а также защиту указанной информации от неправомерных доступа, уничтожения, модифицирования, блокирования, копирования, предоставления, распространения и иных неправомерных действий.

Во исполнение требований данного закона был принят Приказ ФСТЭК России от 11.02.2013 N 17 «Об утверждении Требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах». Последние изменения в данный приказ были внесены 15.02.2017. Данным изменением, в том числе, была модифицированна классификация ГИС, и на данный момент у нас остается 3 класса защищенности ГИС. Самый низкий класс — третий, самый высокий — первый.

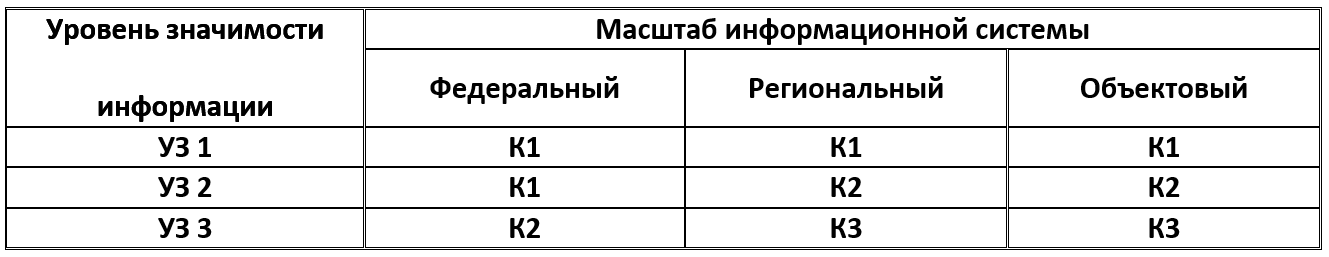

Класс защищенности информационной системы (первый класс (К1), второй класс (К2), третий класс (К3)) определяется в зависимости от уровня значимости информации (УЗ), обрабатываемой в этой информационной системе, и масштаба информационной системы (федеральный, региональный, объектовый).

При обработке в информационной системе двух и более видов информации (служебная тайна, налоговая тайна и иные установленные законодательством Российской Федерации виды информации ограниченного доступа) уровень значимости информации (УЗ) определятся отдельно для каждого вида информации. Итоговый уровень значимости информации, обрабатываемой в информационной системе, устанавливается по наивысшим значениям степени возможного ущерба, определенным для конфиденциальности, целостности, доступности информации каждого вида информации. (Подробнее см. Приказ ФСТЭК России от 11.02.2013 N 17)

Масштабы государственных информационных систем

Информационная система имеет федеральный масштаб, если она функционирует на территории Российской Федерации (в пределах федерального округа) и имеет сегменты в субъектах Российской Федерации, муниципальных образованиях и (или) организациях.

Информационная система имеет региональный масштаб, если она функционирует на территории субъекта Российской Федерации и имеет сегменты в одном или нескольких муниципальных образованиях и (или) подведомственных и иных организациях.

Информационная система имеет объектовый масштаб, если она функционирует на объектах одного федерального органа государственной власти, органа государственной власти субъекта Российской Федерации, муниципального образования и (или) организации и не имеет сегментов в территориальных органах, представительствах, филиалах, подведомственных и иных организациях.

Класс защищенности информационной системы определяется в соответствии с таблицей:

Для реализации мер по защите информации, необходимых для обеспечения безопасности обрабатываемой информации, необходимо провести ряд организационно-технических мероприятий. В общем виде, можно выделить следующие этапы, реализация которых нам предписана приказом №17:

- формирование требований к защите информации, содержащейся в информационной системе;

- разработка системы защиты информации информационной системы;

- внедрение системы защиты информации информационной системы;

- аттестация информационной системы по требованиям защиты информации (далее — аттестация информационной системы) и ввод ее в действие;

- обеспечение защиты информации в ходе эксплуатации аттестованной информационной системы;

- обеспечение защиты информации при выводе из эксплуатации аттестованной информационной системы или после принятия решения об окончании обработки информации.

Немного особенностей

Во многих случаях, в ГИС обрабатываются персональные данные, защита которых должна обеспечиваться согласно ФЗ-152 «О персональных данных». Как же поступать в таких случаях и что ставить во главу угла?

На этот вопрос нам отвечает ФСТЭК в своем информационном сообщении по вопросам защиты информации и обеспечения безопасности персональных данных при их обработке в информационных системах в связи с изданием приказа ФСТЭК России от 11 февраля 2013 г. №17 «Об утверждении Требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах» и приказа ФСТЭК России от 18 февраля 2013 г. №21 «Об утверждении Состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных» от 15 июля 2013 г. № 240/22/2637. В этом информационном сообщении, ввиду схожести мер, ФСТЭК рекомендует комбинировать и применять меры, содержащиеся в обоих приказах. Очевидно, что данная процедура должна быть проведена на этапе разработки системы защиты информации информационной системы.

А что же на практике? Задача и решение

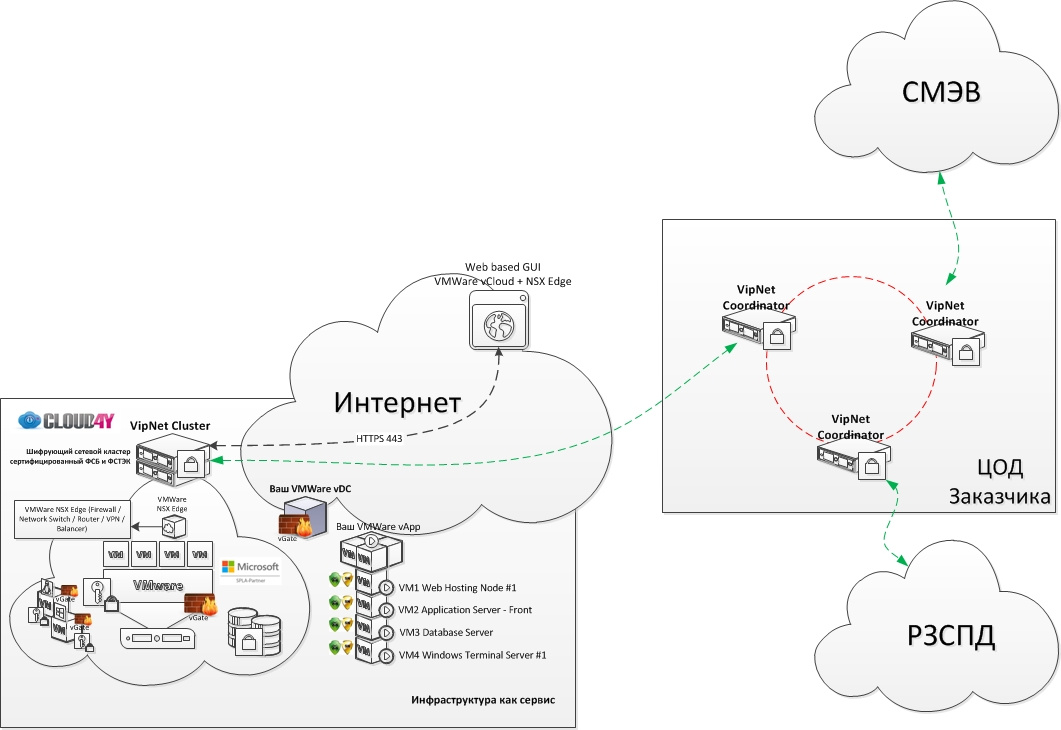

Для примера рассмотрим кейс из нашей практики по размещению ГИС в облаке. Итак, у нас есть задача, необходимо повысить эффективность информационного обмена без снижения уровня безопасности и роста непрофильных кадров регионального сегмента инфраструктуры электронного правительства (РИЭП) одной из областей нашей могучей и необъятной.

Типовой региональный сегмент инфраструктуры электронного правительства включает в себя систему регионального межведомственного электронного взаимодействия, автоматизированную систему исполнения регламентов оказания услуг, региональный портал и реестр государственных услуг, системы идентификации и аутентификации, информационно-платежные шлюзы и другие элементы.

Ввиду особенностей функционирования СМЭВ (система межведомственного электронного взаимодействия), непосредственно взаимосвязанной с РИЭП, было принято решение оставить уже сложившуюся структуру организации связи со СМЭВ без изменений. А для сокращения издержек на модернизацию серверного оборудования, необходимого для функционирования сервисов РИЭП, их решили разместить в облачной инфраструктуре IaaS провайдера.

Одна из проблем при этом – доступ сервисов РИЭП из ЦОД провайдера к СМЭВ. Защита каналов связи между ЦОД, в котором развернута облачная инфраструктура и ЦОД с развернутым шлюзом доступа в СМЭВ должна была соответствовать уровню, предъявляемому документами, регламентирующими доступ к СМЭВ. В данном конкретном случае, изобретать велосипед не пришлось и, опираясь на «Регламент 3.5 Приложение 4 Требования к сети передачи данных участников информационного обмена», опубликованном на технологическом портале СМЭВ, было принято удовлетворяющее требованиям решение.

В качестве средств криптографической защиты каналов связи была выбрана линейка продуктов компании Infotecs. В конечных точках были установлены программно-аппаратные комплексы ViPNet Coordinator HW1000. ViPNet Coordinator HW1000 — это шлюз безопасности для защиты компьютерных сетей масштаба предприятия, который позволяет организовать защищенный доступ как в ЦОДы, так и в корпоративную облачную инфраструктуру, и поддерживает защиту скоростных каналов связи до 1 Гбит/сек. Данные комплексы имеют сертификаты ФСТЭК как средство межсетевого экранирования и сертификат ФСБ, как средство криптографической защиты уровня КС3. Основные возможности и преимущества можно изучить на сайте производителя.

Исполненный в форм-факторе 1U, потребляет низкое количество электроэнергии, обладает невысоким уровнем тепловыделения и не требует каких-либо особых условий для размещения и эксплуатации.

Для организации защищенных каналов связи в ЦОД сервис-провайдера был размещен отказоустойчивый кластер координаторов HW1000. Для увеличения пропускной способности канала связи и в качестве дополнительного механизма резервирования была настроена агрегация каналов связи. На территории ЦОД заказчика размещен единственный координатор HW1000, включенный в оптическое кольцо провайдера.

Для удобства администрирования и разграничения зон ответственности, трехстороннее взаимодействие между защищаемыми сетями передачи данных (ЗСПД) реализовали без организации межсетевого взаимодействия. Т.е. в пределах контролируемой зоны обмен трафиком между криптошлюзами СМЭВ, канала ЦОД-ЦОД и областной ЗСПД происходит в открытом режиме.

В общем виде схема системы защиты представлена на рисунке.

Защита среды виртуализации, строится на основе ГОСТ Р 56938-2016 «Защита информации. Защита информации при использовании технологий виртуализации. Общие положения.» В виртуальной инфраструктуре помимо объектов защиты, присущих любой автоматизированной системе, так же присутствуют специфические объекты, характерные для среды виртуализации.

К ним относятся:

- средства создания и управления виртуальной инфраструктурой;

- виртуальная вычислительная система;

- виртуальная система хранения данных;

- виртуальный канал передачи данных;

- отдельные виртуальные устройства обработки, хранения и передачи данных;

- виртуальное средство ЗИ и средство ЗИ предназначенное для использования в среде виртуализации.

При предоставлении услуг, основанных на технологиях виртуализации, существует так же сугубо человеческая проблема под названием «суперпользователь». Администратору виртуальной инфраструктуры, по факту, доступно всё.

Уязвимость виртуальной инфраструктуры. Слайд из презентации о vGate R2

Исходя из этих предпосылок, для защиты среды виртуализации, был выбран продукт компании Код Безопасности — vGate R2. В vGate реализована полнофункциональная работа продукта на платформе виртуализации VMware vSphere, применяемой в нашем облаке.

Продукт активно развивается и имеет множество удобных в использовании шаблонов. Кроме наличия сертификатов, данный продукт примечателен рядом удобных функций и возможностей, на которые хотелось бы обратить внимание, так как они существенно облегчают работу по приведению системы в соответствие:

- встроенные шаблоны для настройки политик при защите ПДн и ГИС;

- возможность сегментации инфраструктуры по типам защищаемых данных, границам информационных систем, группам пользователей без необходимости внесения изменений в саму инфраструктуру;

- контроль доступа к элементам инфраструктуры (дискреционное и мандатное управление доступом);

- дополнительные лог-файлы событий информационной безопасности;

- автоматическое приведение конфигурации виртуальной инфраструктуры в соответствие положениям PCI DSS, VMware Security Hardening Best Practice и CIS VMware ESX Server 3.5 Benchmark;

- согласование готовой виртуальной машины у администратора информационной безопасности;

- запрет доступа администраторов виртуальных инфраструктур к данным виртуальных машин;

- создание отчетов о произошедших событиях информационной безопасности и внесенных изменениях в конфигурацию;

- регистрация попыток доступа к инфраструктуре;

- контроль целостности и доверенная загрузка виртуальных машин;

Для решения проблемы «суперпользователя» в vGate реализовано разделение ролей пользователей. Управление виртуальной инфраструктурой закреплено за администраторами ВМ, а управление безопасностью — за администратором безопасности.

А еще, что для нас немаловажно, разработчики в новой версии обещают добавление нового шаблона безопасности в соответствии с ГОСТ Р 56938-2016, упоминаемым ранее.

Архитектура vGate изображена на рисунке ниже.

Помимо средств защиты от НСД, весь разрешенный трафик, направляемый к виртуальным машинам проходит инспекцию на наличие сигнатур атак системой обнаружения вторжений. В качестве IDS применяется так же продукт компании Infotecs. Программно-аппаратный комплекс (ПАК) ViPNet IDS — эффективная и надежная система обнаружения компьютерных атак (вторжений) в корпоративные информационные системы. Работа системы строится на основе динамического анализа сетевого трафика, начиная с канального уровня и заканчивая прикладным уровнем модели взаимодействия открытых систем. В данном случае выбор был обусловлен единообразием применяемых решений и совместимостью средств управления.

Из различных вариантов средств резервирования, сертифицированных ФСТЭК, выбор пал на проверенный Veeam. Veeam Backup & Replication обеспечивает эффективное резервное копирование, репликацию и восстановление виртуализованных приложений и данных. Решение выполняет быстрое и надежное резервное копирование виртуальных машин VMware без использования агентов внутри виртуальных машин. Veeam Backup & Replication ускоряет процесс создания резервных копий и позволяет снизить издержки на хранение данных.

Естественно, защита облаков не ограничивается перечисленными средствами. Но в свете заявленной темы статьи, применяемые несертифицированные решения большой роли при оценке соответствия требованиям законодательства по защите ГИС не играют. Но, конечно, наверняка будет важно для конечного заказчика. Как пример, никак пока не регулируемый сервис — защита от DDoS.

Естественно, в данном кейсе опущены так же вопросы организационных мер и меры по защите, реализуемые непосредственно внутри виртуальных машин. Тем не менее, данное решение построено на основе сертифицированных средств защиты информации, как того требует законодательство, и позволяет в полной мере решить проблему защиты ГИС в облачной инфраструктуре сервис-провайдера. В этом примере: решение даёт возможность передавать конфиденциальные данные по каналу связи, защищённому с помощью СКЗИ, соответствующему требованиям ФСБ России к классу КС3, и защитить виртуальные машины от несанкционированного доступа с помощью сертифицированного средства защиты виртуальных сред vGate, решив проблему супер-пользователя и приведя виртуальную инфраструктуру в соответствие требованиям приказов ФСТЭК России.

Почему же Облако?

Помимо классических плюсов облачных технологий, размещение ГИС на площадке облачного сервис-провайдера позволяет заказчикам избавится от головной боли по реализации требований безопасности в среде виртуализации. Сервис-провайдер полностью берет на себя реализацию защитных мер всей облачной инфраструктуры. Кроме того, серьезные и ответственные сервис-провайдеры, такие как Cloud4Y 😉 готовы предоставить необходимые средства защиты, оказать консультативную помощь и выдать рекомендации по соблюдению требований безопасности информации внутри виртуальных машин заказчика. Наиболее подходящим готовым продуктом в нашем портфеле является “Облако ФЗ 152”, конечно, существует возможность разработать решение именно под требования клиента.

Что необходимо учесть при выборе сервис-провайдера для размещения ГИС?

Для размещения ГИС на площадке провайдера, облачная инфраструктура провайдера должна соответствовать требованиям, предъявляемым к ИС не ниже, чем класс ИС у заказчика. Данные о соответствии подтверждаются Аттестатом соответствия ИС провайдера требованиям безопасности информации, выданным лицензиатом ФСТЭК по результатам проведения аттестационных испытаний.

На сервис-провайдера накладываются дополнительные обязательства в части организации защиты информации, в отличие от традиционного облака. К таким обязательствам относится применение средств защиты информации, сертифицированных ФСТЭК и/или ФСБ России, наличие лицензии ФСТЭК на деятельность по технической защите информации. А в случае применения средств криптографической защиты информации, сервис-провайдеру так же необходима лицензия ФСБ на распространение средств криптографической защиты информации.

Как видим, размещение ГИС в облаке стороннего сервис-провайдера вполне возможно и так же вполне укладывается в рамки Российского законодательства. Хотя данная услуга и достаточно нова на рынке, но успешно реализованные проекты говорят о том, что ГИС в облаке – это несомненный плюс для Заказчика в плане удобства и стоимости.

Как найти годовой отчет управляющей организации на сайте ГИС ЖКХ?

Как найти годовой отчет управляющей организации на сайте ГИС ЖКХ?

Подготовили для вас подробную .

• На сайте ГИС ЖКХ вкладка «Реестр»• Далее «Реестр жилищного фонда»• Заполняем форму

«Найти»• Выбираем «Сведения об объекте жилищного фонда»• Открываем «Информация об управлении МКД»• В открывшемся окне в правом углу вкладка “Меню”• “Отчет по управлению”• Выбираем отчетный период

далее нажимаем на «скрепочку» и скачиваем отчет.

Удачных вам поисков!

Рубрики

- Перерасчет за коммунальную услугу по обращению с ТКО

- Общественный контроль в Дмитрове. Как сменить УК

- Компенсация за капремонт в Подмосковье

- Заседание Комитета по капитальному ремонту

- Плата за обращение с ТКО по факту, а не по нормативу

Найти новость

Постановлением Правительства Москвы от 25 декабря 2020 года № 2384-ПП утверждено Положение о государственной информационной системе “Цифровая платформа взаимодействия бизнеса и контрольных (надзорных) органов “Открытый контроль”, определяющее назначение, основные задачи и функции государственной информационной системы “Цифровая платформа взаимодействия бизнеса и контрольных (надзорных) органов “Открытый контроль” (ГИС “Открытый контроль”), состав участников информационного взаимодействия с использованием ГИС “Открытый контроль” и их полномочия. ГИС “Открытый контроль” предназначена для взаимодействия организаций и граждан, осуществляющих предпринимательскую или иную деятельность на территории города Москвы, с органами исполнительной власти города Москвы, осуществляющими государственный контроль (надзор), с федеральными органами исполнительной власти. Основными задачами ГИС “Открытый контроль” являются информационное обеспечение субъектов контроля по вопросам контрольной (надзорной) деятельности, обеспечение эффективности взаимодействия субъектов контроля и контрольных (надзорных) органов с помощью функциональных возможностей ГИС “Открытый контроль”, обеспечение профилактики нарушений обязательных требований, установленных нормативными правовыми актами Российской Федерации и нормативными правовыми актами города Москвы, автоматизация дистанционного государственного контроля (надзора).

Программа профессиональной переподготовки позволяет стать специалистом в области каротажа (Геофизических исследований скважин).

Продолжительность обучения: 550 ч.

Форма обучения: Очно-заочная, с применением дистанционных образовательных технологий

Дистанционная часть: дисциплины по геологии и геофизике на платформе Moodle.

Очная часть: в программе предусмотрено 2 очных сессии по 5 дней

Итоговый контроль знаний: Экзамен

Документ по завершении обучения: Диплом о профессиональной переподготовке установленного образца Казанского федерального университета

Стоимость обучения: 80 000 р (можно оплачивать по частям)

Слушатели программы смогут освоить новые знания и необходимые в работе компетенции, вне зависимости от имеющейся образовательной базы. В ходе обучения будут рассмотрены вопросы проведения каротажа скважин, интерпретации полученных результатов в специализированных программных продуктах, а также рассмотрены важные вопросы нефтегазовой геологии, петрофизики, скважинной аппаратуры и оборудования, методы ГИС и их комплексирование. Также в ходе очной сессии слушатели проходят практические занятия по проведению каротажа на скважине, расположенной на территории ИГиНГТ КФУ и интерпретации данных ГИС на специализированном ПО в 3D GEO Center.

Диплом о профессиональной переподготовке Казанского федерального университета даёт право заниматься профессиональной деятельностью в области геофизических исследований скважин и занимать должность в соответствии с действующими профессиональными стандартами (Специалист по регистрации скважинных геофизических данных (в нефтегазовой отрасли) и Специалист по обработке и интерпретации скважинных геофизических данных (в нефтегазовой отрасли). Также учитывались профессиональные стандарты «Работник в области каротажа скважин» и «Специалист-петрофизик».

Начать обучение можно в любой момент (заявки принимаются в режиме 24/7). После подачи заявки и оплаты половины стоимости обучения слушателю открывается доступ к личному кабинету, в котором его ждут лекции и презентации от наших преподавателей. Каждая изученная дисциплина завершается контрольным тестированием. После изучения дистанционной части программы слушатели приглашаются на очную сессию в Казанский федеральный университет (продолжительность – 1 неделя), где, под чутким руководством преподавателей, осваивают практические аспекты новой профессии. В ходе обучения предусмотрены 2 очные сессии.

В дистанционной части курса рассматриваются теоретические вопросы геологии, геофизических исследований скважин, сейсморазведки, магниторазведки, гравиразведки, электроразведки, геологии и геохимии нефти и газа.

В практической части курса слушатели изучают образцы горных пород, керна. Работают в специализированных программных продуктах для обработки и интерпретации данных ГИС и геологического моделирования. Также в ходе очной сессии слушатели проходят практические занятия по проведению каротажа на скважине, расположенной в ИГиНГТ КФУ. В ходе этих занятий слушателя получают практические навыки по работе с аппаратурой каротажной станции и со скважинными приборами.

Результатом обучения будет достижение пятого, шестого и седьмого уровней квалификации в соответствии с профессиональным стандартом «Специалист по обработке и интерпретации скважинных геофизических данных (в нефтегазовой отрасли)», а также достижение пятого, шестого и седьмого уровней квалификации в соответствии с профессиональным стандартом «Специалист по регистрации скважинных геофизических данных (в нефтегазовой отрасли)», а также пятого, шестого и седьмого уровней квалификации в соответствии с профессиональным стандартом «Специалист-петрофизик» и четвертого и пятого уровней квалификации в соответствии с профессиональным стандартом «Работник в области каротажа скважин». Эти уровни квалификации позволяют занимать должности:

По запросу для иногородних слушателей оказываем содействие в размещении в гостиничных номерах студенческого городка КФУ, либо в брони номеров гостиниц города.

Только у нас, при прохождении обучения в нашем центре в дополнение к специальности Вы получаете мультимедийный дистанционный курс «Английский язык для профессионального общения» в объеме 110 академических часов бесплатно! Курс дает развитие навыков говорения, чтения и перевода оригинальных профессионально – направленных текстов. В курсе используются оригинальные видео и аудио занятия.

Только у нас, при прохождении обучения в нашем центре в дополнение к специальности Вы получаете мультимедийный дистанционный курс «Английский язык для профессионального общения» в объеме 110 академических часов бесплатно! Курс дает развитие навыков говорения, чтения и перевода оригинальных профессионально — направленных текстов. В курсе используются оригинальные видео и аудио занятия.